Page 49 - Digital forensics

P. 49

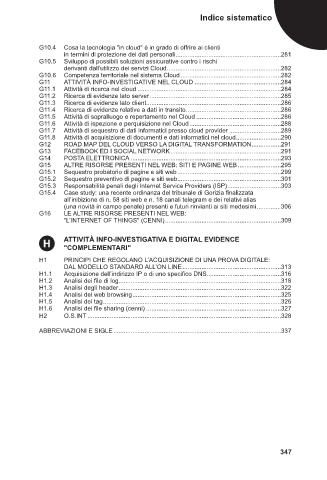

Indice sistematico

G10.4 Cosa la tecnologia "in cloud" è in grado di off rire ai clienti

in termini di protezione dei dati personali .............................................................281

G10.5 Sviluppo di possibili soluzioni assicurative contro i rischi

derivanti dall’utilizzo dei servizi Cloud ..................................................................282

G10.6 Competenza territoriale nel sistema Cloud ..........................................................282

G11 ATTIVITÀ INFO-INVESTIGATIVE NEL CLOUD ..................................................284

G11.1 Attività di ricerca nel cloud ...................................................................................284

G11.2 Ricerca di evidenze lato server ............................................................................285

G11.3 Ricerca di evidenze lato client..............................................................................286

G11.4 Ricerca di evidenze relative a dati in transito .......................................................286

G11.5 Attività di sopralluogo e repertamento nel Cloud .................................................286

G11.6 Attività di ispezione e perquisizione nel Cloud .....................................................288

G11.7 Attività di sequestro di dati informatici presso cloud provider ..............................289

G11.8 Attività di acquisizione di documenti e dati informatici nel cloud ..........................290

G12 ROAD MAP DEL CLOUD VERSO LA DIGITAL TRANSFORMATION .................291

G13 FACEBOOK ED I SOCIAL NETWORK ................................................................291

G14 POSTA ELETTRONICA .......................................................................................293

G15 ALTRE RISORSE PRESENTI NEL WEB: SITI E PAGINE WEB .........................295

G15.1 Sequestro probatorio di pagine e siti web ............................................................299

G15.2 Sequestro preventivo di pagine e siti web............................................................301

G15.3 Responsabilità penali degli Internet Service Providers (ISP) ...............................303

G15.4 Case study: una recente ordinanza del tribunale di Gorizia fi nalizzata

all’inibizione di n. 58 siti web e n. 18 canali telegram e dei relativi alias

(una novità in campo penale) presenti e futuri rinvianti ai siti medesimi ..............306

G16 LE ALTRE RISORSE PRESENTI NEL WEB:

"L’INTERNET OF THINGS" (CENNI) ...................................................................309

H ATTIVITÀ INFO-INVESTIGATIVA E DIGITAL EVIDENCE

"COMPLEMENTARI"

H1 PRINCIPI CHE REGOLANO L’ACQUISIZIONE DI UNA PROVA DIGITALE:

DAL MODELLO STANDARD ALL’ON LINE .........................................................313

H1.1 Acquisizione dell’indirizzo IP o di uno specifi co DNS ...........................................316

H1.2 Analisi dei fi le di log..............................................................................................318

H1.3 Analisi degli header ..............................................................................................322

H1.4 Analisi del web browsing ......................................................................................325

H1.5 Analisi dei tag .......................................................................................................326

H1.6 Analisi dei fi le sharing (cenni) ..............................................................................327

H2 O.S.INT ................................................................................................................328

ABBREVIAZIONI E SIGLE .................................................................................................337

347